文章摘要

【关 键 词】 API安全、密钥泄露、账单爆炸、平台责任、风控缺失

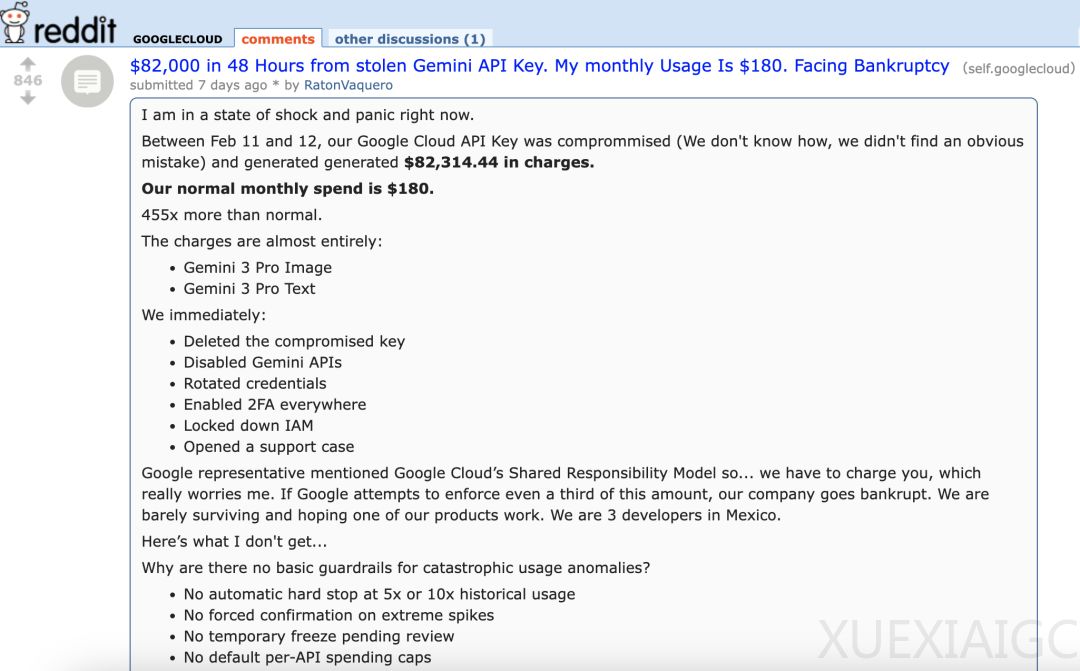

该事件源于墨西哥一家三名开发者的初创公司,其Google Cloud API密钥在2月11日至12日的48小时内被滥用,导致高达82,314.44美元(约合57万元人民币)的账单,远超其日常180美元支出水平。系统未触发任何异常使用防护机制,包括自动停止、强制确认或单API消费上限等基础控制措施。尽管该公司迅速采取了删除密钥、禁用API、启用多因素认证及收紧IAM权限等标准应急响应,但谷歌以“共享责任模式”为由,坚持费用仍需客户承担。

事件暴露的核心在于Google Cloud API密钥体系的设计缺陷:原有面向公开服务(如Google Maps)的密钥,在项目中启用Gemini API后,因无提示地获得对敏感AI服务的访问权,成为可被攻击者窃取并用于高成本调用的凭证。安全研究员Joe Leon指出,GCP默认设置为“不受限制”,生成的新密钥立即可用于项目中所有已启用的API,而缺乏明确预警与权限隔离;旧有公共密钥也因后台权限追溯升级,演变为能访问上传文件与缓存数据的“隐形凭证”。Truffle Security分析发现,2025年11月扫描Common Crawl数据集时,共发现2,863个存在此漏洞的API密钥,涉猎范围包括大型金融机构、安全公司乃至谷歌自身。

技术社区对此反应分化,部分人强调对小型创业团队的生存困境表示深切同情,并质疑平台在极端异常下的保护机制缺位;另一些声音则聚焦于技术实现层面,指出实时计费延迟或系统架构复杂性可能是硬性封顶难行的原因。争议关键之一在于“被盗”定义模糊——若属配置疏漏导致凭证误曝光,责任划分与系统应对路径将显著不同。另有观点提出替代方案:应推进工作负载身份认证(WIA),替代易泄露的密钥方式。截至目前,谷歌虽启动泄漏检测与修复承诺,但尚未向用户说明既有密钥风险,并未公开其未来采用新型认证架构的时间表。事件引发的深层问题指向生成式AI服务计费与安全设计的根本性失衡。

原文和模型

【原文链接】 阅读原文 [ 3742字 | 15分钟 ]

【原文作者】 AI前线

【摘要模型】 qwen3-vl-flash-2026-01-22

【摘要评分】 ★★★☆☆