文章摘要

【关 键 词】 大模型安全、代码泄露、智能体架构、开源生态、安全漏洞

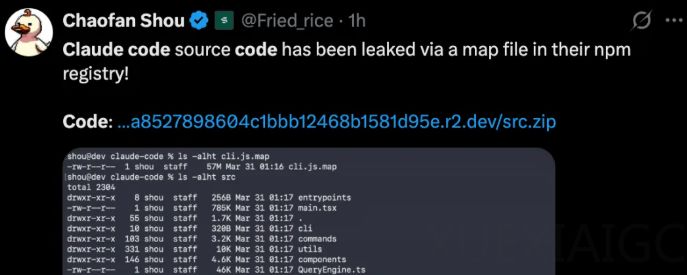

技术社区随后展开深度解构,提炼出包括上下文压缩、多智能体防偷懒、MCP调度等在内的六大核心技术方案,并公开记忆架构图示。项目明确拒绝无限制存储对话历史,转而采用结构化、可自修复的记忆管理策略;多个隐藏功能亦被还原:KAIROS模块能作为后台守护进程自主执行代码修复与重构;Auto-Dream在夜间整合记忆碎片提升效率;ULTRAPLAN支持将长时规划任务迁移至云端运算。此外,原计划4月发布的“Buddy”陪伴系统因泄露风波提前上线,提供18种性格各异的电子宠物,附带像素动画与爱心特效,为开发者提供情绪价值。

版权层面爆发激烈争端:韩国开发者Sigrid Jin率先将源码推至平台,短时间内获超10万星标,随即触发官方DMCA投诉。该开发者在8小时内完成“净室重构”,以Python/Rust重写全系统但保留原始架构,新建仓库claw-code规避法律风险,成为开源领域新范例。与此同时,零交互投毒风险被系统性揭露——hooks自动化钩子机制允许.claude/settings.json文件在命令执行瞬间静默执行任意系统指令,无需用户确认。知名UP主Jack Cui实测证实,只需一个空配置文件+空白脚本,回车后摄像头被调起、密码凭证即被窃取、后门自动植入,全过程毫无弹窗提示,构成严重系统接管隐患。其总结指出,系统默认信任本地文件且缺乏沙盒隔离,使开发工具沦为高危木马载体。

这场由一次打包疏忽引爆的技术事件,既为行业带来前沿架构认知升级,亦敲响人工智能时代终端安全警钟。漏洞根源在于对自动化便利性的过度依赖,牺牲了基础安全防护层级。开源社区的快速响应与技术再创作,则展现了极强的自我更新与知识扩散能力。公众需清醒认识到:每一次命令行回车背后,都可能潜藏未经验证的执行逻辑与未知风险。

原文和模型

【原文链接】 阅读原文 [ 3777字 | 16分钟 ]

【原文作者】 AIGC开放社区

【摘要模型】 qwen3-vl-flash-2026-01-22

【摘要评分】 ★★★☆☆